Blog

-> MTK

Telefono MTK no prende pantalla negra

C:\laragon\www\mtkclient\

λ mtk reset

MTK Flash/Exploit Client V1.58 (c) B.Kerler 2018-2022

Preloader - Status: Waiting for PreLoader VCOM, please connect mobile

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

.Port - Device detected :)

Preloader - CPU: MT6765/MT8768t(Helio P35/G35)

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0x25

Preloader - Disabling Watchdog...

Preloader - HW code: 0x766

Preloader - Target config: 0xe5

Preloader - SBC enabled: True

Preloader - SLA enabled: False

Preloader - DAA enabled: True

Preloader - SWJTAG enabled: True

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: True

Preloader - Mem write auth: True

Preloader - Cmd 0xC8 blocked: True

Preloader - Get Target info

Preloader - BROM mode detected.

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xca00

Preloader - SW Ver: 0x0

Preloader - ME_ID: A1A0091A4F48FECBAED948BB4AC52728

Preloader - SOC_ID: 9CF6ADDF9A7482E22764A3E91BD0B46819131CE149284763B99CD6491E9DB7DD

PLTools - Loading payload from mt6765_payload.bin, 0x264 bytes

PLTools - Kamakiri / DA Run

Kamakiri - Trying kamakiri2..

Kamakiri - Done sending payload...

PLTools - Successfully sent payload: C:\laragon\www\mtkclient\mtkclient\payloads\mt6765_payload.bin

Port - Device detected :)

DA_handler - Device is protected.

DA_handler - Device is in BROM mode. Trying to dump preloader.

DAXFlash - Uploading xflash stage 1 from MTK_AllInOne_DA_5.2152.bin

xflashext - Patching da2 ...

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - DRAM config needed for : 1501004758364241

DAXFlash - Sending emi data ...

DAXFlash - DRAM setup passed.

DAXFlash - Sending emi data succeeded.

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Successfully uploaded stage 2

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: GX6BAB

DAXFlash - EMMC CID: 15010047583642414200bb0c683c295f

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x1000000

DAXFlash - EMMC USER Size: 0x747c00000

DAXFlash - HW-CODE : 0x766

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCA00

DAXFlash - SW-VERSION : 0x0

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - DA Extensions successfully added

Reset command was sent. Disconnect usb cable to power off.

Revivir Samsung MTK dead boot Brickeado con pantalla Negra BROM mode

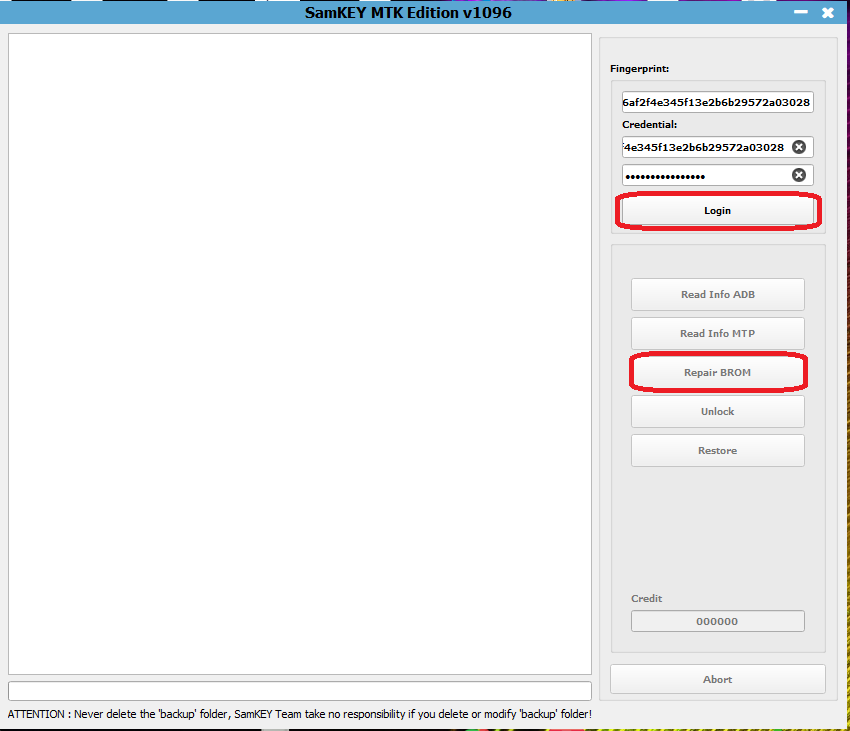

Bajar SamKEY MTK Edition ultima version

comprar Creditos para poder hacer Login

despues solo presionar boton RepairBROM

y en segundos enciende SAMSUNG

https://www.mediafire.com/file/h8lz92zdetia8hw/SamKEYMTK1096.zip/file

Password for ZIP = samkey

Read PreLoader mt6739 BROM Mode HotPepper HPP-L55B-M-1.0.7 Serrano

Waiting for mtk usb device... ok

BootMode : Preloader[COM13]

DriverDesc : MediaTek PreLoader USB VCOM_V1633 (Android)

DriverPath : usb\vid_0e8d&pid_2000\6&1a9a519a&0&1

DriverSRV : wdm_usb

DriverVersion : 3.0.1504.0

DriverDate : 1-22-2015

DriverCFG : oem43.inf

DriverOEM : MediaTek Inc.

Start handshake with Preloader...

PreloaderCmd::CMD_BootAsMETA(): Receive READY succeed!

Send BootMode Switch Request...

reboot to meta mode success!

Wait for meta mode usb device...

Init meta mode api...

Connect to SP_META mode...

connect to meta mode success!

Reading device information...

RNID 9c2c80e918a22bac5f7b8e28be708c5100000000

Bluetooth C4:74:F8:21:7C:A5

WIFIMac C4:74:F8:21:4D:4D

Chip ID MT6739

SW Ver alps-mp-q0.mp1-V9.196.1_xthink.q0mp1.k61v1.64.bsp_P10

● Manufacturer Hot Pepper Inc

● Brand HotPepper

● Model HPP-L55B

● DevName HPP-L55B

● Name Serrano

● Board HotPepper

● Build ID HPP-L55B-M-1.0.7

● Android Ver 10 (Quince Tart)

● EMI ID Serrano-user

● Sec Patch 2022-04-05

● UsbConf mtp

● Branch ID alps-mp-q0.mp1

● Build Type user

● Hardware mt6739

● Device State locked

● VerifiedBootState green

● Flash_locked 1

● Veritymode enforcing

● Base android-chinoe

● CryptState encrypted

● CryptType File Based Encryption (FBE) is present.

● SDKVer 29

● FRP Pst /dev/block/platform/bootdevice/by-name/frp

Rebooting from meta mode...success!

●●● Log file saved to => C:/Users/UNLOCK.MX/Downloads/Android_Utility_v106/AndroidUtility.v106/Logs/2023_05_27_18_36_41.log

Waiting for mtk usb device... ok

BootMode : Preloader[COM13]

DriverDesc : MediaTek PreLoader USB VCOM_V1633 (Android)

DriverPath : usb\vid_0e8d&pid_2000\6&1a9a519a&0&1

DriverSRV : wdm_usb

DriverVersion : 3.0.1504.0

DriverDate : 1-22-2015

DriverCFG : oem43.inf

DriverOEM : MediaTek Inc.

Connecting to BootROM......

● Chipset MT6739

● Info 8A00_CB00_0002_zion

Force preloader to BootROM(0)...crash succeed!

Waiting for mtk brom usb device... ok

BootMode : BootRom[COM13]

DriverDesc : MediaTek USB Port_V1633

DriverPath : usb\vid_0e8d&pid_0003\6&1a9a519a&0&1

DriverSRV : wdm_usb

DriverVersion : 3.0.1504.0

DriverDate : 1-22-2015

DriverCFG : oem43.inf

DriverOEM : MediaTek Inc.

Connecting to BootROM......

● Chipset MT6739

● Info 8A00_CB00_0002_zion

● MEID:959ECB9F12C47D1D5B4B71E514B95F6F

● SecCFG SBC+SDA

Dumping preloader from memory...

BootROM::UsbSendDevCtrl:Begin(Dym)!

Preloader file saved to

C:/Users/ UNLOCK.MX/Downloads/Android_Utility_v106/AndroidUtility.v106//2023_05_27_18_38_20_preloader_x038_k39tv1_bsp.bin

Bloader Info Version = (MTK_BLOADER_INFO_v32)●●● Log file saved to => C:/Users/UNLOCK.MX/Downloads/Android_Utility_v106/AndroidUtility.v106/Logs/2023_05_27_18_38_22.log